侵犯商业秘密罪刑事控告要点分析

Key Points on Criminal Prosecution of Commercial Secret Infringement

侵犯商业秘密罪刑事控告要点分析

Key Points on Criminal Prosecution of Commercial Secret Infringement

引 言:

中美2020年签订《经济贸易协议》,基于协议要求,中国的刑事程序和处罚应至少将出于非法目的,通过盗窃、欺诈、实体或电子入侵的形式侵犯商业秘密的行为,以及未经授权或不当使用计算机系统的行为列为禁止行为;我国《刑法修正案(十一)》正是在此背景下扩大了商业秘密的行为方式,尤其是增加了贿赂、欺诈、电子侵入等方式。基于协议要求,中方取消任何将商业秘密权利人确定发生实际损失作为启动侵犯商业秘密刑事调查前提的要求;最高人民检察院、公安部于2020年9月17日发布了《关于修改侵犯商业秘密刑事案件立案追诉标准的决定》,明确规定以不正当手段获取权利人的商业秘密,尚未披露、使用或者允许他人使用的,损失数额可以根据该项商业秘密的合理许可使用费确定。

由此可见,无论是对侵犯商业秘密犯罪的打击范围,还是对入罪门槛的降低,我国对于商业秘密的保护制度势必与国际接轨,逐渐完善与趋严。相应地,对于侵犯商业秘密的行为,尤其是涉嫌犯罪的行为,也应顺应政策趋势,加以严厉打击。虽然在以往的司法实践中,往往会因为商业秘密被侵犯而遭受损失的计算标准难以确定导致入罪困难,但随着《刑法修正案(十一)》及相关司法解释的实施,不再以给权利人造成重大损失作为追诉标准,甚至不再要求以权利人实际发生损失作为启动刑事侦查前提,这也意味着对侵犯商业秘密的犯罪行为予以严厉打击,降低入罪门槛,最大限度地保护权利人的知识产权,塑造良好的知识产权环境,是我国知识产权保护的现状。

虽然从政策背景和现行规定来看,对于控告侵犯商业秘密罪的入罪门槛大大降低,但司法实践中,依然存在以传统“结果犯”来作为立案标准的现实。

以笔者经办的案件为例,即使能够认定以不正当手段获取商业秘密,通过评估许可使用费确定损失,但在没有侵权产品问世的情况下,在没有明确的损失结果发生的情况下,依然难以根据法律规定得以刑事立案。对此,笔者拟结合办案经验与法律规定,试图明析侵犯商业秘密犯罪的追诉标准,通过明确该罪的刑事控告要点,以达到能够成功刑事立案的目的。

侵犯商业秘密罪刑事控告要点一:商业秘密的认定

商业秘密,是指不为公众所知悉、具有商业价值并经权利人采取相应保密措施的技术信息、经营信息等商业信息。

1.商业秘密的类型

商业秘密包括技术信息、经营信息等商业信息。

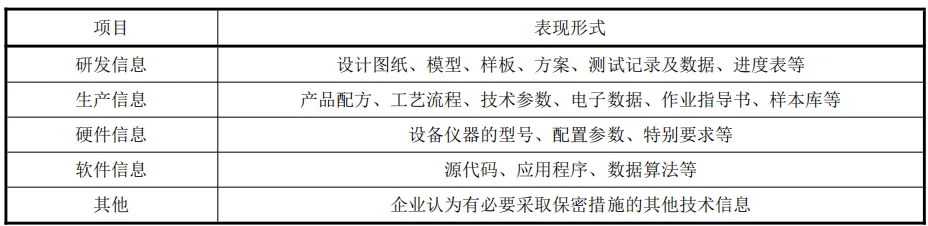

(1)技术信息

技术信息,是指与技术有关的结构、原料、组分、配方、材料、样品、样式、植物新品种繁殖材料、工艺、方法或其步骤、算法、数据、计算机程序及其有关文档等信息。

参考深圳市《企业商业秘密管理规范》,商业秘密的技术信息保护范围如下表:

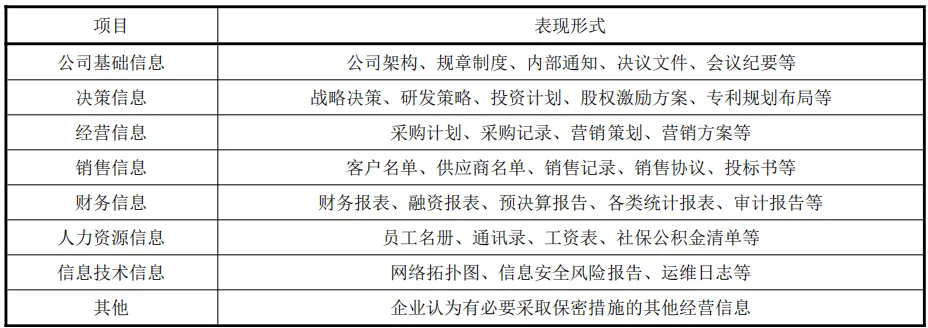

(2)经营信息

经营信息,是指与经营活动有关的创意、管理、销售、财务、计划、样本、招投标材料、客户信息、数据等信息。其中,客户信息,包括客户的名称、地址、联系方式以及交易习惯、意向、内容等信息。

参考深圳市《企业商业秘密管理规范》,商业秘密的经营信息保护范围如下表:

2.商业秘密的构成要件

认定商定秘密需要符合三个要件:(1)不为公众所知悉;(2)具有商业价值;(3)采取相应保密措施。

(1)不为公众所知悉

不为公众所知悉,即“非公知性”、“秘密性”,该要件要求作为商业秘密的信息在犯罪行为发生时不为所属领域的相关人员普遍知悉和容易获得。

与之相对,为公众所知悉的信息,即通常从事有关该信息工作领域的人们所普遍了解或者容易获得的信息,是指以下信息:(1)该信息在所属领域属于一般常识或者行业惯例的;(2)该信息仅涉及产品的尺寸、结构、材料、部件的简单组合等内容,所属领域的相关人员通过观察上市产品即可直接获得的;(3)该信息已经在公开出版物或者其他媒体上公开披露的;(4)该信息已通过公开的报告会、展览等方式公开的;(5)所属领域的相关人员从其他公开渠道可以获得该信息的。但是,将为公众所知悉的信息进行整理、改进、加工后形成的新信息,应当认定该新信息不为公众所知悉。

首先,

认定技术信息是否不为公众所知悉,可以依据技术专家、技术调查官或者其他有专门知识的人提供的专业意见以及科技查新检索报告等,必要时可以通过技术鉴定等手段解决。

其次,

认定客户信息是否不为公众所知悉,应当注意审查该客户信息的特有性,权利人是否为该信息的形成付出了一定的劳动、金钱和努力,以及该信息是否公开或者易于从正常渠道获得。通常应当审查权利人与客户之间是否具备相对稳定的交易关系,一次性、偶然性交易以及尚未发生实际交易的客户一般不构成商业秘密意义上的客户信息。

一般来说,对商业秘密是否具备秘密性,都是需要经过专业鉴定的,因此对于控告商业秘密罪的案件,首先要求出具涉案的商业秘密具有非公知性的相关鉴定文书。

以笔者经手的案件为例,A公司所拥有的某项目产品材料属于技术信息,经过广东安证计算机司法鉴定所、北京国创鼎诚知识产权应用技术研究院的鉴定,该项目产品材料中涉及的3个密点具有非公知性。B公司所拥有的某芯片研发数据属于技术信息,经过中国电子信息产业发展研究院的鉴定,该芯片产品涉及的3个密点具有非公知性。

(2)具有商业价值

商业价值,是指商业秘密因不为公众所知悉而具有现实的或者潜在的商业价值或者经济价值,能给权利人带来市场竞争优势,能为权利人带来经济利益。

一般来说,符合以下情形,可以认为具备商业价值:(1)能够给权利人带来一定经济收益的;(2)能够实施,并实现一定创新目的,达到一定创新效果的;(3)能够对权利人的生产经营产生重大影响的;(4)权利人为了获得该信息,付出了相应的投入、研发成本或者经营成本的;(5)该信息能够为权利人带来竞争优势的其他情形;(6)生产经营活动中形成的阶段性成果也可以认定具有商业价值。

另外,在评估商业秘密的价值性时,往往也会把“实用性”一起予以认定。实用性要求商业秘密一方面具有相对的识别性,是区别于一般知识、经验、技能的重要特征,并可用于实践中;另一方面具有相对的完整性,可以通过自行利用或者许可、转让的方式允许他人使用、实施,通过实用性的运用和经营产生和实现价值。

对于商业秘密的价值性,是客观予以认定的,不能以权利人的主观“认为”来确定。因此,对于控告商业秘密罪的案件,在认定价值性方面,可以通过以下方式予以认定:一是通过评估涉案商业秘密的市场价值,即通过专业评估机构的价值评估报告予以认定,价值评估报告说明商业秘密能为权利人带来经济利益、具有实用性。二是通过研发投入、产品销售等产品实际经营情况,列明投入与产出,证明该商业秘密的产品具有价值性。

以笔者经手的案件为例,B公司委托深圳市中衡信资产评估有限公司对公司拥有的某芯片3个密点技术信息价值、全部源代码许可使用费价值以及芯片商业秘密被侵权的补救措施价值进行评估,并形成了相应的《资产评估报告》。A公司所拥有的某项目核心产品是公司耗费巨资自主研发生产的核心产品,从该产品立项研发,到发布外观及基本功能,到投入量产,到正式开售,其整个过程可以证明产品具有直接的经济价值,能为公司带来经济利益、具有实用性。

(3)采取相应保密措施

采取相应保密措施,即保密性,是指商业秘密权利人或合法持有人采取的与商业秘密信息相适应的合理的保密措施。具体来说,应当根据商业秘密及其载体的性质、商业秘密的商业价值、保密措施的可识别程度、保密措施与商业秘密的对应程度、权利人的保密意愿、他人通过正当方式获得的难易程度等因素,综合认定权利人是否采取了相应保密措施。保密措施并不要求万无一失,只要在正常情况下能够防止商业秘密泄露的,通常能够阻止商业秘密被他人获得,能够使承担保密义务的相对人意识到相关信息需要保密即可。

一般来说,采取相应保密措施是指以下情形:(1)签订保密协议或者在合同中约定保密义务的;(2)通过章程、培训、规章制度、书面告知等方式,对能够接触、获取商业秘密的员工、前员工、供应商、客户、来访者等提出保密要求的;(3)对涉密的厂房、车间等生产经营场所限制来访者或者进行区分管理的;(4)以标记、分类、隔离、加密、封存、限制能够接触或者获取的人员范围等方式,对商业秘密及其载体进行区分和管理的;(5)对能够接触、获取商业秘密的计算机设备、电子设备、网络设备、存储设备、软件等,采取禁止或者限制使用、访问、存储、复制等措施的;(6)要求离职员工登记、返还、清除、销毁其接触或者获取的商业秘密及其载体,继续承担保密义务的;(7)采取其他合理保密措施的。

采取相应保密措施是从整个公司的制度构建来看的,因此,在认定公司是否采取了相应保密措施时,要综合公司的规章制度、人员管理、合同管理、公关管理等内容综合予以认定。

例如,在商业秘密信息管理方面,公司是否对商业秘密进行分级,是否对存档、保管、流转、备份、复制、发布、加密及解密、销毁、可追溯等方面进行规制。在信息系统管理方面,对权限管理、账号及口令、信息出口控制等采取了相应的保密措施。

再如,在员工管理方面,是否有入职管理,是否进行保密教育,是否在履职管理、离职管理、外部人员管理方面设置信息保护的相应规定。

又如,在物理区域管理方面,对涉密区域是否采取相应的保密措施、安保措施、内外网限制等。在物品及载体管理方面,是否对手机、计算机、纸质文档、产品、移动存储介质等设置相应的使用规定。

总之,对于保密性的认定,主要从公司是否采取技术性保密措施和制度性保密措施两方面予以综合认定,而保密措施的设置是评估商业秘密是否构成的重要内容,对于控告商业秘密罪案件来说,统合公司所采取的保密措施是非常重要也必要的内容。

以笔者经手的案件为例,A公司为了更好地保护研发安全,采取了包括软件加密、系统设置等技术性保密措施,以及采取了包括订立保密协议、建立保密制度等制度性保密措施。B公司则采取了包括搭建内部服务器、设置访问权限、加装保密软件等技术性保密措施,以及订立保密协议、建立保密制度等制度性保密措施。

在此需要特别说明一下保密协议,一般而言,对于掌握商业秘密的员工,公司应尽量让其签订专门的《保密协议》。然而,实践中相当一部分公司因其公司法务制度不完善,故可能只在劳动合同中设置概括性保密条款。

对于概括性保密条款的认定,要求保密的商业秘密内容原则上应当具体明确;但对于保密协议、保密条款、劳动合同、规章制度等仅对保守商业秘密作概括性要求,未明确保密的具体信息内容的保密措施法律并未一概否定,而是通过结合被追诉人事后是否实际知悉其接触或者获取的信息为商业秘密、是否采取不正当手段以及相关信息实际泄密的可能性等因素综合判断。例如,以下列举情形均可以认为概括性保密条款为有效、合理的保密措施:权利人在日后工作中明确告知被追诉人相关信息为商业秘密;根据诚实信用原则以及合同的性质、目的、缔约过程、交易习惯等,被追诉人知道或者应当知道其接触或获取的信息属于商业秘密;被追诉人故意采用不正当手段获取权利人主张保护的信息,或者披露、使用、允许他人使用以不正当手段获取的信息,而且也无证据证明该信息在此前已经被公开。

虽然概括性保密条款并非全然否定,但为了更好地证明公司采取了合理的保密措施,建议公司方最好能够单独对保密协议予以书面确认,如签订单独的《保密协议》《不侵犯商业秘密承诺函》《竞业限制协议》《商务合作保密协议》等专门的保密性文书。

侵犯商业秘密罪刑事控告要点二:同一性的认定

涉案信息与权利人的商业秘密相同或者实质性相同,或者与商业秘密中对实现技术目的、效果起关键作用的部分相同的,可以认定两者具有同一性。

首先,在具体认定是否构成实质性相同时,可以考虑以下因素:(1)涉案信息与商业秘密的异同程度;(2)所属领域的相关人员在侵犯商业秘密行为发生时是否容易想到涉案信息与商业秘密的区别;(3)涉案信息与商业秘密的用途、使用方式、目的、效果等是否具有实质性差异;(4)公有领域中与商业秘密相关信息的情况;(5)需要考虑的其他因素。

其次,

在认定计算机软件涉及的商业秘密同一性判定时,会围绕涉案商业秘密保护对象进行,通常比对被追诉人和权利人的源程序代码。以未公开的目标程序代码,或者以源程序代码体现的技术方案为商业秘密保护对象的,以相应的内容进行比对。

如果被追诉人的源程序代码无法获取,可以通过目标程序代码的反编译代码进行比对,以判定两者是否相同或者实质性相同。如果被追诉人计算机软件中目标程序代码的反编译代码,与权利人程序代码中算法核心功能模块的相应代码段相同或者实质性相同的,可以认定两者具有同一性。

再次

,可以通过参考民事诉讼中“接触加相似”原则进行认定。在民事诉讼中原告要证明被告占有、披露、使用的商业信息是来源于原告的商业秘密,通常采用“接触+相似+合法来源”的证明法初步证明,被告占有、披露、使用的商业信息系来源于原告的商业秘密,且具有同一性。一方面,证明被告曾经接触过原告的商业秘密,例如被告曾是原告商业秘密的开发者、资料保管者、原告商业秘密的被许可使用者;或者被告有条件或有机会接触原告的商业秘密,例如被告曾是原告单位的技术管理人员、被告曾参观原告的生产线等。另一方面,被告拥有的商业信息与原告的商业秘密相同或者近似。

当然,在侵犯商业秘密犯罪案件中,一般对于同一性的认定,是直接通过专业的司法鉴定实现的。尤其是对于计算机类商业秘密的认定,会直接通过对比代码的实质性相同与否予以认定。

以笔者经手的案件为例,根据安证等机构出具的《鉴定意见书》,A公司的商业秘密与木某等人手机、电脑提取的数据文件中提取的某代码实质性相同。

侵犯商业秘密罪刑事控告要点三:行为方式的认定

1.以盗窃、贿赂、欺诈、胁迫、电子侵入或者其他不正当手段获取权利人的商业秘密的。

(1)盗窃

盗窃,是指通过秘密窃取商业秘密载体或者未经授权通过摄影、摄像、复制、监听等手段获取商业秘密的行为。窃取的对象,包括商业秘密的有形载体或者有形载体内包含的电子信息。偷阅商业秘密后,凭借记忆将其再现出来,也应当认定为盗窃方式。

另外,采取非法复制、未经授权或者超越授权使用计算机信息系统等方式窃取商业秘密的,同样认定为“盗窃”方式。而对于计算机信息系统实施的窃取商业秘密行为,可以通过访问痕迹等相关鉴定,固定非法复制或非法使用的证据材料。

需要注意的是:盗窃必须有窃取商业秘密的主观目的。以窃取普通财物为目的,实际获得商业秘密的,不构成侵犯商业秘密罪。窃取时不知道是商业秘密,事后发现是商业秘密仍进行披露、使用或者允许他人使用,可以认定为以不正当手段获取。

以笔者经手的案件为例,A公司从技术与制度层面明确禁止公司员工对公司项目相关的所有材料非法复制,木某在明知公司保密规定的情况下,通过截屏、拍照、录像、手工输入等方式非法复制某项目相关的材料,包括该项目的源代码、线路图、原理图、产品外观和产品物料清单等数据资料。上述两员工的行为均属于以非法复制、未经授权或者超越授权使用计算机信息系统等方式窃取商业秘密的行为。

根据B公司服务器管理权限及公司管理规定,只有公司总经理具备访问公司所有研发数据并复制备份的权限。然而,李某明知其不具有访问、下载公司源代码等公司商业秘密的情况下,依然实施了大量访问、下载源代码相关数据等行为,通过非法复制、超越授权访问等方式窃取芯片研发数据。对于该行为,B公司委托广东安证计算机司法鉴定所对公司服务器数据进行分析,检出李某用户访问涉密文件,使用USB设备等痕迹。

(2)贿赂

贿赂,是指通过给予财物、高薪、股份或者许诺职位升迁等财产性利益或者非财产性利益的方式,获取商业秘密的行为。

因贿赂行为存在侵犯商业秘密罪与商业贿赂犯罪竞合的,需要结合个案情况,根据竞合理论具体定罪量刑。

(3)欺诈

欺诈,是指采用虚构事实、隐瞒真相的方式,使他人陷于错误认识而交付商业秘密的行为。

(4)胁迫

胁迫,是指通过对生命、健康、隐私、财产、声誉等方面的损害、威胁或要挟的方式,获取商业秘密的行为。

(5)电子侵入

电子侵入,是指采用黑客、木马等技术手段,破坏他人技术防范措施,侵入计算机信息系统等,获取商业秘密的行为,通常采用破解、盗窃身份认证信息、强行突破安全工具等方式。另外,采取未经授权或者超越授权使用计算机信息系统等方式获取商业秘密的,同样属于电子侵入方式。

因电子侵入行为存在侵犯商业秘密罪和非法获取计算机信息系统数据罪竞合的,根据竞合理论具体定罪量刑。

(6)不正当手段

其他不正当手段,要求其性质和严重程度应当与盗窃、贿赂、欺诈、胁迫、电子侵入等行为相当,行为本身即是不法行为。一般而言,以违反法律规定、合同依据、诚实信用原则或者公认的商业道德的方式获取权利人的商业秘密的,如骗取、抢夺、商业间谍等行为,均属于以其他不正当手段获取商业秘密。

另外,对于因为工作便利能够接触权利人的商业秘密,但通常情形下并不需要知悉或掌握商业秘密的被追诉人,利用工作便利主动搜集,获取商业秘密的,同样属于以不正当手段获取商业秘密。

以不正当手段获取商业秘密构成犯罪,不以使用为前提,只要求获取商业秘密即可,这种犯罪行为的显著特点就是其手段的不正当性,使权利人的商业秘密处于危险之中。以不正当手段获取商业秘密的载体,尚未从该载体中提取相关信息的,同样构成获取商业秘密。

不正当手段的行为主体可以是单位也可以是员工,可以是单位内部员工,也可以是外部人员,还可以是内、外人员的共同犯罪行为。

2.披露、使用或者允许他人使用以前项手段获取的权利人的商业秘密的。

(1)披露

披露,是指将商业秘密告知权利人以外的其他人,或者将商业秘密内容公之于众。披露的公开化程度或者受众的多少,一般不影响披露行为的成立。

(2)使用

使用,是指在生产经营活动中直接使用商业秘密,或者对商业秘密进行修改、改进后使用,或者根据商业秘密调整、优化、改进有关生产经营活动。

(3)允许他人使用

允许他人使用,是指将自己持有的权利人的商业秘密有偿或者无偿地提供给他人,或者指导他人用于生产经营活动等。

以笔者经手的案件为例,木某与其他非A公司员工军某等人组建团队,建立微信群,并在群内发布其获取的A公司涉密信息。木某等人明知该信息系木某以盗窃手段获取的商业秘密的情况下,依然在微信群里予以披露、分享,该行为属于“披露、使用或者允许他人使用以前项手段获取的权利人的商业秘密的行为”,即披露以盗窃手段获取商业秘密的行为。

3. 违反保密义务或者违反权利人有关保守商业秘密的要求,披露、使用或者允许他人使用其所掌握的商业秘密的。

(1)保密义务和保密要求

保密义务,是指权利人与义务人之间存在关于保守商业秘密的约定。保密要求,是指权利人单方要求义务人保守商业秘密的要求。另外,保密义务的产生可以来源于保密约定或权利人的保密要求,也可以来源于法定的保密义务。

首先,认定被追诉人是否有渠道或者机会获取权利人的商业秘密,可以考虑与其有关的下列因素:(1)职务、职责、权限;(2)承担的本职工作或者单位分配的任务;(3)参与和商业秘密有关的生产经营活动的具体情形;(4)是否保管、使用、存储、复制、控制或者以其他方式合法接触、获取商业秘密及其载体;(5)需要考虑的其他因素。

其次,关于默示保密义务。对于虽未约定保密义务,但根据诚实信用原则以及合同的性质、目的、缔约过程、交易习惯等,知道或者应当知道其接触或获取的信息属于商业秘密的主体,也应当承担保密义务,具体包括权利人的员工、前员工、交易相对人以及其他单位或自然人。

(2)违法披露他人的商业秘密

违法披露获取的商业秘密,是指被追诉人违反保密义务,将权利人的商业秘密向他人公开。

一般包括以下情形:(1)告知特定的第三人,使商业秘密为该特定第三人知悉。无论该第三人是否继续向其他人披露,是否使用了权利人的商业秘密,都不影响披露人侵权的构成。(2)向特定的部分人披露,指被追诉人在私下场合谈论他人的商业秘密,或在特定人员参加的会议上披露他人的商业秘密。其结果虽未达到使他人的商业秘密为社会公众所知悉的程度,但已难以控制其继续扩散和为他人所使用。(3)向社会公开,指被追诉人通过信息媒体如报纸、杂志、广播、电视等向社会传播,或在公众场所将商业秘密公之于众。这种公开的后果破坏了商业秘密的秘密性,使其进入公知领域。

(3)违法使用或者允许他人使用

首先,违法使用或允许他人使用商业秘密的行为,一般包括以下情形:(1)违法获取他人商业秘密后,自己使用;(2)违法获取他人商业秘密后,允许他人使用;(3)合法获取他人商业秘密后,未经授权自行使用或者超出权利人许可的范围使用;(4)合法获取他人商业秘密后,未经权利人授权,许可他人使用。

其次,违法使用或允许他人使用商业秘密的具体方式,包括但不限于将他人的商业秘密直接用于生产经营活动,如用于生产产品、制订销售计划、进行经营管理等;将他人的商业秘密间接用于生产经营目的,如用于员工培训,在他人商业秘密基础上研发新的产品、制定新的营销策略等。

需要注意的是,被追诉人将获取的商业秘密提供给他人使用,不论是有偿还是无偿,均不影响侵权的构成。

4.获取、披露、使用或者允许他人使用以不正当手段获取的商业秘密的。

第三人在明知或者应知商业秘密是通过不正当手段获取的情况下,依然实施了获取、披露、使用或者允许他人使用的行为,同样属于侵犯商业秘密的行为。

“明知”是该类行为构成犯罪的必要条件,即明确知道该商业秘密来源不合法。例如,明知他人由于侵犯商业秘密行为承担过民事责任、受过行政处罚甚至刑事处罚;明知他人系职业性商业间谍。

侵犯商业秘密罪刑事控告要点四:损失的认定

1.侵犯商业秘密罪的追诉标准变化

侵犯商业秘密罪的追诉标准经历了数次修改,主要变化分为以下两个阶段:

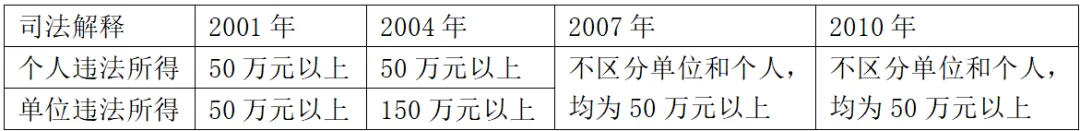

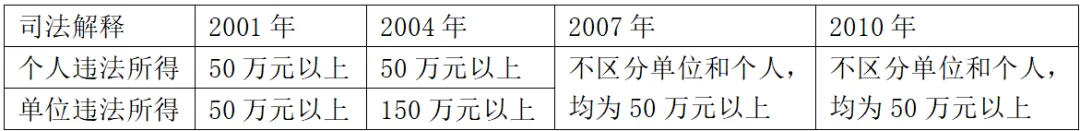

(1)从2001年4月18日最高人民检察院、公安部《关于经济犯罪案件追诉标准的规定》、到2004年12月22日最高人民法院、最高人民检察院《关于办理侵犯知识产权刑事案件具体应用法律若干问题的解释》、到2007年4月5日最高人民法院、最高人民检察院《关于办理侵犯知识产权刑事案件具体应用法律若干问题的解释(二)》、到2010年5月7日最高人民检察院、公安部《关于公安机关管辖的刑事案件立案追诉标准的规定(二)》,经过四次司法解释的修改。就个人犯罪来说,其追诉标准没有明显的数额变化,相对稳定;但对于单位犯罪,随着2007年司法解释出台和2010年规定的实施,单位犯罪与个人犯罪适用相同的追诉标准,意味着单位触犯本罪的刑事风险更高了。

对比变化如下表:

(2)2020年9月17日实施的最高人民检察院、公安部《关于修改侵犯商业秘密刑事案件立案追诉标准的决定》,将商业秘密罪的追诉标准从原来的损失数额或违法所得数额50万元以上,修改为损失数额或违法所得数额30万元以上予以追诉。

(3)2025年4月26日实施的最高人民法院、最高人民检察院《关于办理侵犯知识产权刑事案件适用法律若干问题的解释》,将升格刑标准从原来的损失数额250万元以上,修改为损失数额或违法所得数额300万元以上。2020年司法解释直接将本罪的追诉标准从50万元降到30万元,当然该决定的出台是在中美2020年签订《经济贸易协议》的背景下出台的,故降低本罪门槛,是我国对于商业秘密的保护制度趋严的必然,在所有知识产权犯罪中,只有商业秘密犯罪的追诉标准进行了修改,这是特殊背景下的产物。而2025年司法解释是对所有知识产权犯罪进行的全部修改与完善,而对于商业秘密犯罪的升格刑提高标准也是为了保持整章体系的一致性。

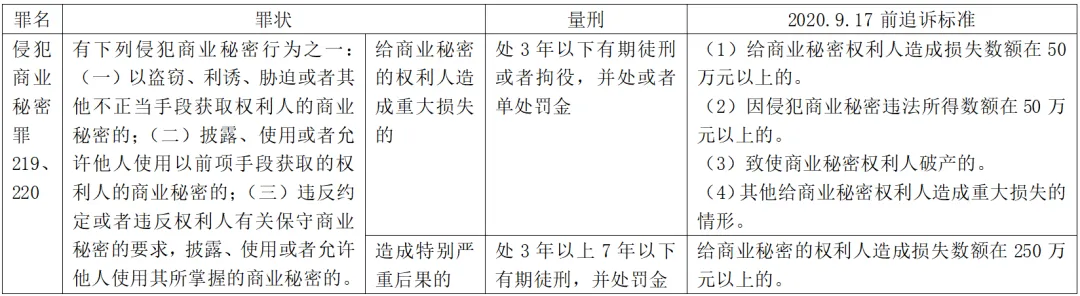

侵犯商业秘密罪追诉标准变化如下表:

2.现行追诉标准对于损失的认定

侵犯商业秘密罪属于情节犯,要求达到情节严重才能构成本罪。根据现行司法解释对于侵犯商业秘密罪的追诉标准规定,具有下列情形之一的,属于情节严重:(1)给商业秘密的权利人造成损失数额在30万元以上的;(2)因侵犯商业秘密违法所得数额在30万元以上的;(3)2年内因实施刑法第219条、第219条之一规定的行为受过刑事处罚或者行政处罚后再次实施,造成损失数额或者违法所得数额在10万元以上的;(4)其他情节严重的情形。因此,认定情节严重主要通过两种标准予以认定:一是损失数额;二是违法所得数额。

(1)违法所得数额

侵犯商业秘密的违法所得数额,是指因披露、允许他人使用商业秘密而获得的财物或者其他财产性利益的价值,或者因使用商业秘密所获得的利润。该利润可以根据侵权产品销售量乘以每件侵权产品的合理利润确定。

(2)损失数额

侵犯商业秘密的损失数额,可以按照下列方式予以认定:

第一,以不正当手段获取权利人的商业秘密,尚未披露、使用或者允许他人使用的,损失数额可以根据该项商业秘密的合理许可使用费确定。

第二,以不正当手段获取权利人的商业秘密后,披露、使用或者允许他人使用的,损失数额可以根据权利人因被侵权造成利润的损失确定,但该损失数额低于商业秘密合理许可使用费的,根据合理许可使用费确定。

第三,违反保密义务或者权利人有关保守商业秘密的要求,披露、使用或者允许他人使用其所掌握的商业秘密的,损失数额可以根据权利人因被侵权造成利润的损失确定。

第四,明知商业秘密是不正当手段获取或者是违反保密义务、权利人有关保守商业秘密的要求披露、使用、允许使用,仍获取、披露、使用或者允许他人使用的,损失数额可以根据权利人因被侵权造成利润的损失确定。

第五,因侵犯商业秘密行为导致商业秘密已为公众所知悉或者灭失的,损失数额可以根据该项商业秘密的商业价值确定。商业秘密的商业价值,可以根据该项商业秘密的研究开发成本、实施该项商业秘密的收益等因素综合确定。

第六,权利人因被侵权造成利润的损失,可以根据权利人因被侵权造成产品销售量减少的总数乘以权利人每件产品的合理利润确定;产品销售量减少的总数无法确定的,可以根据侵权产品销售量乘以权利人每件产品的合理利润确定。商业秘密系用于服务等其他经营活动的,损失数额可以根据权利人因被侵权而减少的合理利润确定。

第七,商业秘密的权利人为减轻对商业运营、商业计划的损失或者重新恢复计算机信息系统安全、其他系统安全而支出的补救费用,应当计入给商业秘密的权利人造成的损失。

总之,对于控告侵犯商业秘密罪的案件来说,达到情节严重是能够成功立案的必要条件,故对于损失数额或违法所得数额是否达到30万元以上,一般都会通过委托专业机构对该数额认定作出相应的《评估报告》,以证实权利人的损失数额或被追诉人的违法所得数额达到立案标准。

以笔者经手的案件为例,李某的犯罪方式为窃取商业秘密,即以不正当手段获取权利人的商业秘密,尚未披露、使用或者允许他人使用的,故损失数额可以根据该项商业秘密的合理许可使用费确定。据此,B公司委托深圳市中衡信资产评估有限公司进行了相应评估,根据《资产评估报告》:B公司的3个密点技术信息的评估值为829万元,芯片源代码许可使用费的评估值为420万元,芯片商业秘密被侵权的补救措施价值的评估值为765万元。从许可使用费的评估值来看,李某对B公司所造成的损失数额为420万元。

而在A公司的案件中,A公司为避免再次发生类似木某的窃取数据行为,降低经济损失,出资80万元采购了安全管理系统,对因商业秘密被泄露造成的经济损失进行补救。根据“商业秘密的权利人为减轻对商业运营、商业计划的损失或者重新恢复计算机信息系统安全、其他系统安全而支出的补救费用,应当计入给商业秘密的权利人造成的损失”的相关规定,木某等人对A公司所造成的损失数额为80万元。

结 语

商业秘密作为一种无形财产,与其他有形财产存在明确的价值相比,其价值不确定,且受多种因素的影响,因此权利人因商业秘密被侵犯而遭受损失的计算标准一直以来都难以确定。在以往的司法实践中,一般都会要求存在确定发生的实际损失作为启动刑事调查的前提,这大大提高了本罪的入罪门槛和证明难度。但随着我国知识产权保护制度的趋严和完善,尤其是商业秘密保护的国际接轨,本罪从结果犯转变为危险犯,只要发生了侵害商业秘密的风险就可能启动刑事程序,当然这也意味着相关人员触发本罪的刑事风险大大提高。

这样的保护力度当然是必要的。对侵犯商业秘密的案件,若不严加打击制止,势必给侵权人一个信号:公司花费数百万、千万投入研发的商业秘密,侵权人零成本就可以将其窃取、使用,却不用承担任何责任。长此以往,我国的知识产权保护会沦为空谈,知识产权制度难以完善,我国的知识产权核心竞争力会被逐渐削弱,不再有公司敢投入成本研发自己的知识产权。如此定会陷入恶性循环,严重损害我国的知识产权健康发展。因此,基于政策考虑,也应对侵犯商业秘密犯罪案件的侵权人以严厉处罚,以维护我国知识产权的保护制度。

Introduction

Trade secret protection through criminal prosecution represents the most severe enforcement mechanism. Under China’s Criminal Law, Article 219 establishes the crime of infringing trade secrets. This article analyzes key prosecution points.

I. Legal Framework

1. Criminal Law Article 219

The crime of infringing trade secrets is established when a person:

- Obtains a trade secret by theft, bribery, fraud, coercion, electronic intrusion, or other improper means

- Discloses, uses, or allows others to use a trade secret obtained through the above methods

- Infringes a trade secret by disclosing, using, or allowing others to use it in violation of contractual obligations or confidentiality requirements

2. Administrative Regulations

The “Provisions on the Collection and Use of Personal Information by Critical Information Infrastructure Operators” and related regulations complement criminal enforcement.

II. Elements of the Crime

1. Object: Trade Secret

A trade secret must have:

- Non-public nature: Not generally known by the relevant public

- Economic value: Having practical economic value

- Confidentiality measures: Owner has taken reasonable confidentiality measures

2. Objective Elements

The crime requires:

- Obtaining, disclosing, using, or allowing use through improper means

- Breach of confidentiality obligations

- Causing significant losses to the trade secret holder

3. Subject

Crimes may be committed by:

- Natural persons

- Legal persons (unit crime liability)

4. Subjective Element

The crime requires intentional conduct with knowledge of the trade secret nature.

III. Penalties

1. Individual Criminal Liability

- Imprisonment up to 7 years

- Fines

2. Unit Liability

- Fines on units

- Liability for directly responsible personnel

3. Aggravated Circumstances

More severe penalties apply for:

- Multiple infringement acts

- Large-scale infringement

- Significant losses to trade secret holder

IV. Procedural Considerations

1. Evidence Collection

Key evidence includes:

- Technical鉴定 (appraisal) reports

- Financial records

- Contracts and confidentiality agreements

- Electronic evidence

- Witness testimony

2. Appraisal Issues

Technical appraisal is often critical:

- Whether the information constitutes a trade secret

- Whether the information is identical or substantially similar

- Economic value assessment

- Confidentiality measures evaluation

3. Loss Calculation

Significant losses include:

- Losses from loss of trade secret value

- Losses from diminished business opportunities

- Remediation costs

- Undiscovered infringement impacts

V. Recommendations

-

Preserve evidence immediately: Take steps to preserve evidence of infringement upon discovery.

-

Engage professional counsel: Retain experienced IP litigation counsel.

-

Consider administrative complaint: Public Security involvement may be initiated through administrative complaint.

-

Coordinate civil and criminal remedies: Consider parallel civil litigation and criminal prosecution strategies.

-

Document damages thoroughly: Compile comprehensive evidence of losses for prosecution.